Rodzaje sieci komputerowych, topologie fizyczne, przewody sieciowe

Plan wykładu: sieci lokalne LAN, miejskie MAN, rozległe WAN, intranet, extranet, internet. Topologie sieciowe: szyna, gwiazda, pierścień. Przewody sieciowe: kabel koncentryczny, skrętka, światłowód. Zarabianie złącz RJ-45 (8P8C). Standard Ethernet, Wireless Wi-Fi.

- Sieć komputerowa

- (ang. network) jest systemem komunikacyjnym składającym się z dwóch lub więcej węzłów sieciowych (ang. network node) połączonych za pomocą określonego medium. Węzły to komputery w sieci lub urządzenia peryferyjne, a pod pojęciem medium rozumiemy drogę przesyłu danych - np. fale radiowe lub odpowiednie okablowanie.

Dzięki połączeniu komputerów w sieć możliwe staje się współdzielenie zasobów, na przykład:

- korzystanie ze wspólnych urządzeń np. drukarek,

- korzystanie ze wspólnych danych: programów, plików, baz,

- korzystanie z serwera multimediów DLNA, telefonu VoIP, konsoli gier, kamer IP, telewizji sieciowej.

- Sieć LAN

- (ang. Local Area Network) sieć lokalna, na którą składają się komputery znajdujące się w obrębie jednego budynku, biura, szkoły czy mieszkania.

- Sieć MAN

- (ang. Metropolitan Area Network) - duża (miejska) sieć komputerowa, której zasięg obejmuje aglomerację lub miasto.

- Sieć WAN

- (ang. Wide Area Network) to sieci komunikacji danych, które rozciągają się na dużym obszarze geograficznym, takim jak województwo, region, kraj lub świat. Sieci WAN często korzystają z infrastruktury transmisyjnej udostępnianej przez dostawców, takich jak firmy telekomunikacyjne.

- Sieć globalna (internet)

- najpopularniejszą globalną siecią komputerową jest internet. Internet to w rzeczywistości wiele sieci WAN, komunikujących się ze sobą za pomocą protokołu TCP/IP.

Coraz popularniejsze jest także stosowanie mechanizmów internetowych w obrębie sieci lokalnych (np. lokalny serwer WWW, klient FTP, POP3, SMTP). W zależności od tego, czy dane w sieci są dostępne wyłącznie w jej obrębie, czy w jakimś zakresie udostępniane publicznie, wyróżniamy: intranet oraz extranet.

- Intranet

- dostęp do zasobów ma zamknięte grono upoważnionych userów, np. pracownik tworzy raporty wewnętrzne firmy oraz publikuje je na serwerze www działającym tylko w sieci lokalnej.

- Extranet

- odmiana intranetu, w której do części danych mają również dostęp osoby spoza sieci lokalnej firmy czy określonej organizacji.

Fizyczne topologie sieci

- Topologia sieci komputerowej

- (ang. network topology) - sposób fizycznego połączenia węzłów w sieci.

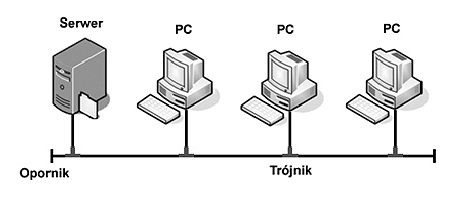

- Topologia magistrali (szyny, liniowa)

- (ang. bus topology) - wszystkie elementy sieci podłączone do jednej magistrali, węzły współdzielą jedno medium kablowe.

Zalety topologii magistrali:

- Tania budowa

- Brak koncentratorów/przełączników

- Jeden kabel

- Awaria węzła nie powoduje paraliżu sieci

Wady topologii magistrali:

- Awaria kabla powoduje paraliż sieci

- Ograniczona możliwość rozbudowy

- Niska przepustowość

- Obsługuje tylko jeden kanał transmisyjny

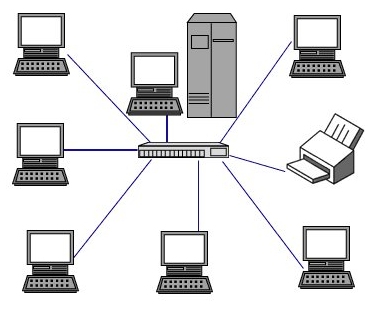

- Topologia gwiazdy

- składa się z punktu centralnego koncentratora (hub) lub przełącznika (switch), do którego są podłączone wszystkie inne węzły sieci. Gwiazdy są najpopularniejszymi topologiami stosowanymi w sieciach LAN.

Zalety topologii gwiazdy:

- Łatwa lokalizacja uszkodzenia

- Bardzo łatwa rozbudowa sieci

- Uszkodzenie węzła nie sparaliżuje sieci

- Wysoka przepustowość

- Proste zarządzanie siecią

Wady topologii gwiazdy:

- Większa ilość kabli

- Ograniczenie odległości stacji roboczej od koncentratora

- Uszkodzenie koncentratora powoduje całkowity paraliż sieci

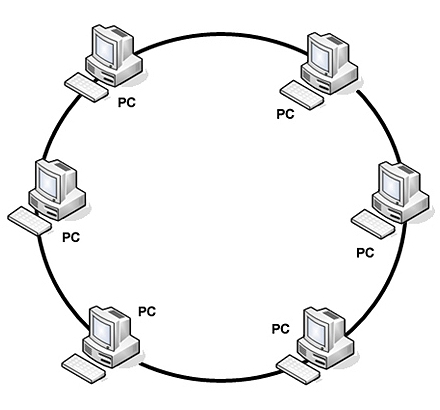

- Topologia pierścienia

- (ang. Token Ring) każdy komputer jest połączony z innymi dwoma, co daje nam obieg zamknięty, który potocznie nazywamy pierścieniem. Każdy komputer zamknięty w pierścieniu pełni role wzmacniacza sygnału.

Zalety topologii pierścienia:

- Małe zużycie kabla

- Niskie koszty budowy

Wady topologii pierścienia:

- Niska przepustowość

- Trudna do rozbudowy

- Ciężka lokalizacja uszkodzeń

- Uszkodzenie jednej stacji powoduje paraliż sieci

Rodzaje przewodów sieciowych

- kabel koncentryczny - łatwo ulega uszkodzeniu, jest wrażliwy na zginanie, zakończony złączem BNC

- skrętka - okablowanie miedziane zakończone złączem RJ-45, wyróżniamy skrętki ekranowane i nieekranowane

- światłowód - okablowanie optyczne przewodzące impulsy świetlne, różne złącza

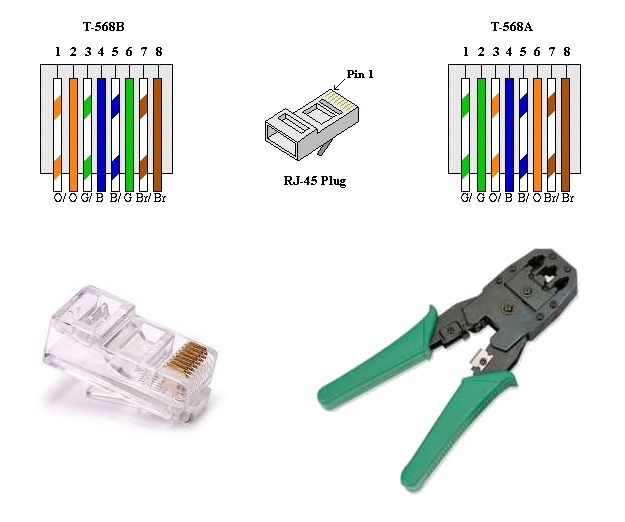

Zarabianie złącz RJ-45 (8P8C)

W najczęściej używanej skrętce (bez krosowania) mamy do czynienia z dwoma standardami kolorystycznymi dla ośmiopinowych złącz RJ-45. Zazwyczaj spotkamy się ze standardem T-568B (dla pewności wystarczy sprawdzić oznakowanie skrętki). Do zarabiania złącz używamy zaciskarki sieciowej.

Standard Ethernet, Wireless Wi-Fi

- Ethernet (IEEE 802.3)

- nazwa standardów wykorzystywanych w budowie głównie lokalnych sieci komputerowych. Obejmują one specyfikację przewodów, złącz (RJ-45) oraz przesyłanych nimi sygnałów.

- Bezprzewodowe sieci lokalne (WLAN, IEEE 802.11)

- (ang. Wireless Local Area Network) to sieci realizujące połączenie między komputerami bez użycia okablowania. Medium transmisyjnym przenoszącym sygnały są najczęściej fale radiowe (mikrofale) wykorzystujące pasmo 2,4 lub 5 GHz. Certyfikowaniem produktów bezprzewodowych zajmuje się organizacja Wi-Fi Alliance. Produkty zgodne ze standardami IEEE 802.11 otrzymują znak towarowy Wi-Fi (Wireless Fidelity - bezprzewodowa zgodność), który gwarantuje kompatybilność z innym urządzeniami tego samego typu (obecnie istnieją standardy Wireless: A, B, G, N) Zabezpieczenia sieci Wi-Fi: SSID (hasło dostępowe), WEP, WPA, WPA2 (metody szyfrujące).

Więcej szczegółowych materiałów na temat sieci komputerowych znajdziesz w witrynie egzamin-e13.pl. Polecam zajrzeć!

Komentarze

Czy macie jakieś pytania, sugestie, uwagi? A może zauważyliście literówkę albo błąd? Dajcie koniecznie znać: kontakt@pasja-informatyki.pl. Dziękujemy za poświęcony czas - to dzięki Wam serwis staje się coraz lepszy!