404 - Brak podstrony o takim adresie!

Błąd! Wielbłąd! A imię jego to czterysta i cztery! Podstrona, której poszukujesz mogła zostać usunięta, zmienił się prowadzący do niej link, lub po prostu podano błędny adres. Aby dostać się do poszczególnych działów bloga skorzystaj z menu głównego u góry strony, bądź z listy kategorii w prawej szpalcie. Można też użyć wyszukiwarki w prawym górnym rogu llub powrotu do strony głównej, który znajdziesz poniżej. Jeżeli błąd 404 będzie się często powtarzać, to jedyne co pozostaje zrobić to zwinąć się w kulkę i gorzko zapłakać.

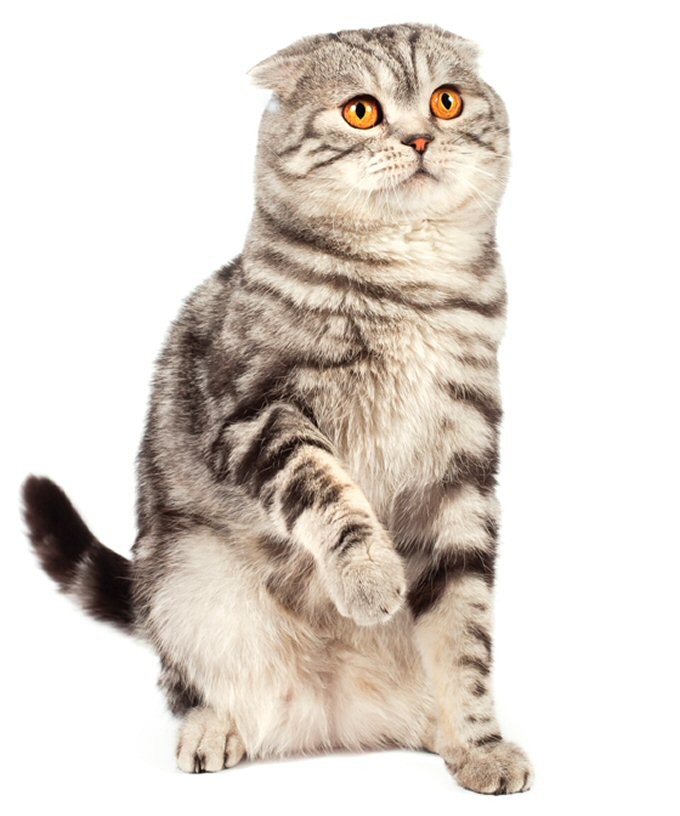

Patrzenie – zaraz po tkwieniu w jednym miejscu – było tym, co robił najlepiej. Niewydawanie żadnego dźwięku także należało do jego umiejętności. Kiedy chodziło o nierobienie absolutnie niczego, należał do ścisłej czołówki. Ale tkwienie w całkowitym bezruchu w jednym miejscu było jego podstawowym atutem. Gdyby wzywano chętnych do walki o tytuł mistrza świata w nieruszaniu się, on by się nawet nie ruszył.

Terry Pratchett - "Na glinianych nogach"